先週、Integoのマルウェア・リサーチチームが、少なくとも22,000台のMacに感 染した

Flashbackボットネットが現在も稼働中であることを示す OSX/Flashbackに関する最新の情報を公開しました。この報告に対しては、読者 やセキュリティジャーナリストから多くの問い合わせをいただきました。そこ で、もう少し詳細な情報を提供すると共に、なぜFlashbackボットネットが今で も危険なのかを説明したいと思います。このマルウェアに関してよくある質問へ の回答も掲載しておきます。

まず、Flashbackボットネットが現在でも危険であるとする弊社の判断には、す べての方が賛同しているわけではありません。ZDNetのLarry Seltzer氏は、 Flashbackボットナットは、「

大きな問題ではない」としています。Seltzer氏曰く:

この数字だけを見ると眼が釘付けになるかも知れませんが、現 在実際に使われているOS Xのバージョンに関する最近の研究結果を見ると納得で きる数字なのです。[…] 22,000台というのは、感染したとされる600,000の5% 以下ですから、全Macの約5%に当るバージョン10.5以前を使っているユーザが 感染したままの可能性が高いでしょう。あとは、10.6のユーザ(全Macの20%)の いくらかは、XProtectがFlashbackをブロックし始める前に感染し、その後も Appleが提供する除去ツールを使っていないでしょうから感染したままだと考え られます。すべてのユーザが常に最新アップデートを適用しているなら、そうい うことになるのです。ちなみに、今後も最新アップデートが提供されるのは、 10.9のユーザだけです。

確かに22,000台のボットネットは、当初感染した600,000台と比較すれば小さい 数ですが、ボットネットを構成するコンピュータの台数としてはかなりの数で す。ましてや、それがMacだけで構成されていると考えればなおさらです。

Computerworldによれば、20,000台のボットネットが一日 に送出できる迷惑メールは50億通だそうです。

この問題を軽視する人は、他にもいます。弊社の最新の報告に対し、

Tech Night OwlのGene Steinberg氏は、Macのマルウェア に対する彼の考えを表明し、「確かに、まだ感染したMacが存在するのでしょう が、既に述べた通り、お使いのMacに最新のJavaがインストールされていて、OS Xアップデートもすべて適用していれば感染はしないでしょう。Javaを使うプロ グラムをすべて排除しておけば、心配ありません」と言っています。しかし問題 は、新品の、あるいはクリーンなMacがこれからFlashbackに感染するかどうかで はありません。感染したままのMacには、今後悪意を持った誰かがドメイン名を 管理するようになった時に危険が生じるのであり、そうなってしまえば新たなマ ルウェアに感染する可能性も出てくると言うことなのです。

Ars TechnicaのDan Goodin氏は、このボットネットが抱え るリスクについて「このマルウェアがどのように動作するのか知っている誰か が、Flashbackのアルゴリズム内にプログラムされている多くのドメイン名の1 つにアクセスできるようになったとき、感染したMacが悪用される可能性があり ます」とコメントしています。一方で、Goodin氏と弊社のマルウェア研究者との 次のやり取りにあるように、良いお知らせもあります:

Appleは、ドメイン生成アルゴリズムをリバースエンジニアし、 2013末までに該当するすべてのドメインを入手することで危険に対処しました。 これにより、Apple以外のIntegoや他の第三者がFlashbackボットネットを監視す ることができなくなりました。[…] そして、ここ数日でAppleは2014年分のすべ てのドメインも入手しています。

Appleが2014年分のドメイン名を入手したことで、ボットネットはもう1年間何 も問題を起こさないでしょう。感染したままのMacもこれでとりあえずは安全で す。しかし2015年1月1日以降、Flashbackに感染したコンピュータが通信を行う サーバが誰でも入手できるようになると、そこで真の脅威になりうるのです。

とは言うものの、Larry Seltzer氏は、これは大きな問題ではないと指摘しま す。このマルウェアに対抗する方法は、比較的単純だからです。Appleあるいは 他の良心的な誰かが、該当する大量のドメインを登録し、ボットネットが悪者に 悪用されないようにすれば良いのです。しかし逆に言えば、マルウェアの作者以 外に誰もドメインを買う人がいなければ大問題ということです。

なぜFlashbackボットネットが危険かに関する追加情報として、Integoのマル ウェアリサーチチームによる、このマルウェアに関するよくある質問への回答を ご紹介します:

なぜIntegoは、1年半も前のマルウェアであるFlashbackに感染した マシンの数を知ることができたのでしょう?

感染したMacによって要求されるドメイン名を登録できたことで、それらのドメ インに対する通信と接続されたマシンの数を分析することが可能となったので す。これらのドメイン名を入手できなければ、弊社でそのボットネットの動作を 知ることはできませんでした。

IntegoがFlashbackをさらに分析することはできるのでしょうか?

必要なドメインを入手できない限り、それは不可能です。Appleが2014年分のす べてのドメインを入手したわけですが、彼らが2015年分も購入することに期待し ています。対応が遅くなれば、それらのドメインが悪意のある誰かに入手される 可能性が高くなります。ただし、特定のドメインがApple以外の誰かによって登 録されれば、ドメインの登録情報からそれが分かってしまうので、ハッカーが1 年も前からドメインを登録することはありません。

なぜIntegoのシンクホールサーバのログに、Windows NT 6.1マシン が表示されているのですか?

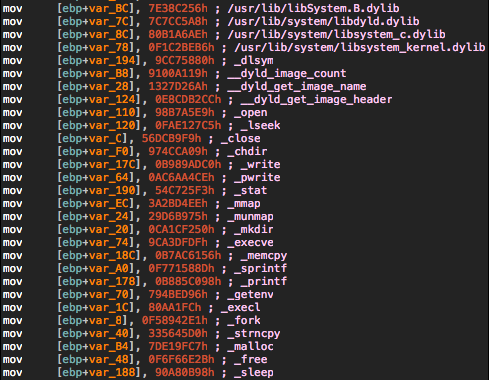

このマルウェアは、ネットワーク上での識別情報を隠すためにユーザエージェン トを偽装します。該当するログ内のユーザ情報の次の情報は、

World of Warcraftの動作に対応する64-bit Windowsを意味する“WOW64”ですが(

Josh Long氏の指摘によって修正しました)、実際にはラ ンダムに表示されます。この文字列が、Windowsを意味すると判断してはいけな いのです。

この文字列自体は、Windows用のInternet Explorer(IE)やHTTPを使う他のどの プラットフォームでも使われますが、ログ内の文字列はユーザのブラウザが指定 しているものではありません。これはブラウザが通常のHTTP要求でサーバに送る ユーザエージェント文字列ではないのです。その文字列はWindows用IEが使われ ているから記録されたのではなく、指令管制サーバが認識できるように、マル ウェア作者が(文字通り)ランダムに特定の文字列を送信するように決めたもの です。

さらに言えば、その文字列はマルウェアとサーバの通信プロトコルの一部です。 この文字列は、感染したマシンからその指令管制サーバに送信されて認証に使わ れます。該当する文字列が指令管制サーバに送られないと、あるいは異なる文字 列が送られると、指令管制サーバは送信側のマシンをブラックリストに入れる仕 組みです。

Flashbackに対抗する方法は何ですか?

感染したマシンに対して新たな指示が送られないように、生成されるすべてのド メイン名を5つのTLD(.com、.net、.info、.in、.kz)で登録することです。た だし、それで感染したMacからマルウェアが除去されるわけではありません。除 去するには、最新バージョンのOSをプログラムのアップエートやセキュリティ アップデートなどを適用して最新の状態に保つか、セキュリティソフトウェア (例えば、弊社の

VirusBarrier)をインストールすることです。

将来、悪意のある誰かがドメイン名を入手したら、どうなるので しょうか?

ハッカーは、痕跡を隠すためにボットネットに対して新しい指示を送ることがで きます。ドメイン名を生成する現在のアルゴリズムは解明されているので、どの ドメインがいつ要求されるか分かっています。しかしアルゴリズムがアップデー トされれば、次に要求されるドメインも変更されてしまうでしょう。そうなれ ば、新たなアルゴリズムが解析できるまで、ドメインを入手してその接続を防ぐ ことができなくなります。

このマルウェアは、ユーザのハードディスクを消去したり、ファイルにアクセス したり、パスワードやクレジットカード情報を盗むためにキーロガーをインス トールすることなどができます。最悪の場合、新たなマルウェアの感染を誘導す ることもできます。

Integoでは、お使いのMacがFlashbackに感染していないか確認することを、すべ てのMacユーザに強くお勧めします。Macユーザは、

検出率で1位に輝くアンチウイルス製品

Intego VirusBarrierをダウンロードし、Flashbackとその 亜種、あるいはその他のマルウェアを対象にスキャンを行うことが可能です。

Posted on January 16th, 2014 by

Derek Erwin  intego Mac専用 インターネットセキュリティ 2014 最新版

http://www.act2.com/integox8/

intego Mac専用 インターネットセキュリティ 2014 最新版

http://www.act2.com/integox8/