下図のファイルが実行されると、攻撃者からの命令を待機するため、それぞれ指 令管制サーバに接続しようとします。

AppDelete.app.zip

SHA1 : 8bbbc10bf35ac5c9ba768462cbf864713ff740fe

Img2icns.app.zip

SHA1 : 14bc618b68e17a1ed79bb786e7d33efe21c03b84

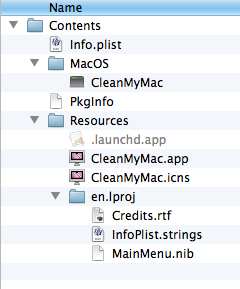

CleanMyMac.app.zip

SHA1 : 6819dd010b463d30cc94b33547bb4c2d95dd672f

各アプリケーションフォルダには、.launchd.appという名前の不可視のバックド アがあります。このファイルは、ユーザがトロイの木馬アプリケーションをダブ ルクリックするとユーザのホームフォルダにコピーされると共に開かれます。こ のとき、トロイの木馬アプリケーションのリソースに埋め込まれている偽装に使 われたアイコンに対応する本来の商用アプリケーションも開くことで、その一連 の動作を隠します。

.launchd.appというアプリケーションは、指令管制サーバと通信する簡単なキー ロガーを内蔵しています。LaunchAgentを作成することで、バックドアであ る.launchd.appをログインの度に自動起動します。

- ~/ライブラリ/LaunchAgents/apple.launchd.plist

また、バックドアがはじめて起動した際に、商用アプリケーションからバックド アファイルを削除することで、トロイの木馬の痕跡を隠そうとします。そのた め、一度起動してしまうと、バックドアがどこから来たのか、感染したユーザに は判断できません。

Mac用の亜種は、署名コードがない64bitコードを使っており、OS Xの10.7および 10.8でだけ動作します。

OSX/Leverage同様に、バックドアが起動すると、このトロ イの木馬もDockアイコンおよびCommand+tabキーによるアプリケーションスイッ チから自身を隠すため、ユーザに気付かれません。

トロイの木馬ファイルには、著作権情報がありますが、おかしな文字が使われた り、Appleが小文字だったり、出来はよくありません。その点から見ても、偽装 に悪用された本来のアプリケーションの作者が用意したものではないことが明ら かです。

Intego VirusBarrierは、最新のマルウェア定義ファイルで、このマルウェアを OSX/Icefog.Aとして検出してユーザを保護します。なお、一 般のユーザにも感染する可能性はありますが、標的攻撃と考えられますので、そ の危険度は低いでしょう。

Posted on September 27th, 2013 by Lysa Myers

0 件のコメント:

コメントを投稿

注: コメントを投稿できるのは、このブログのメンバーだけです。